Operation Onymous

Операция Onymous — международная операция правоохранительных органов по массовому закрытию рынков DarkNet и многих других скрытых сервисов, работающих на анонимной сети «Тоr».

Рейд

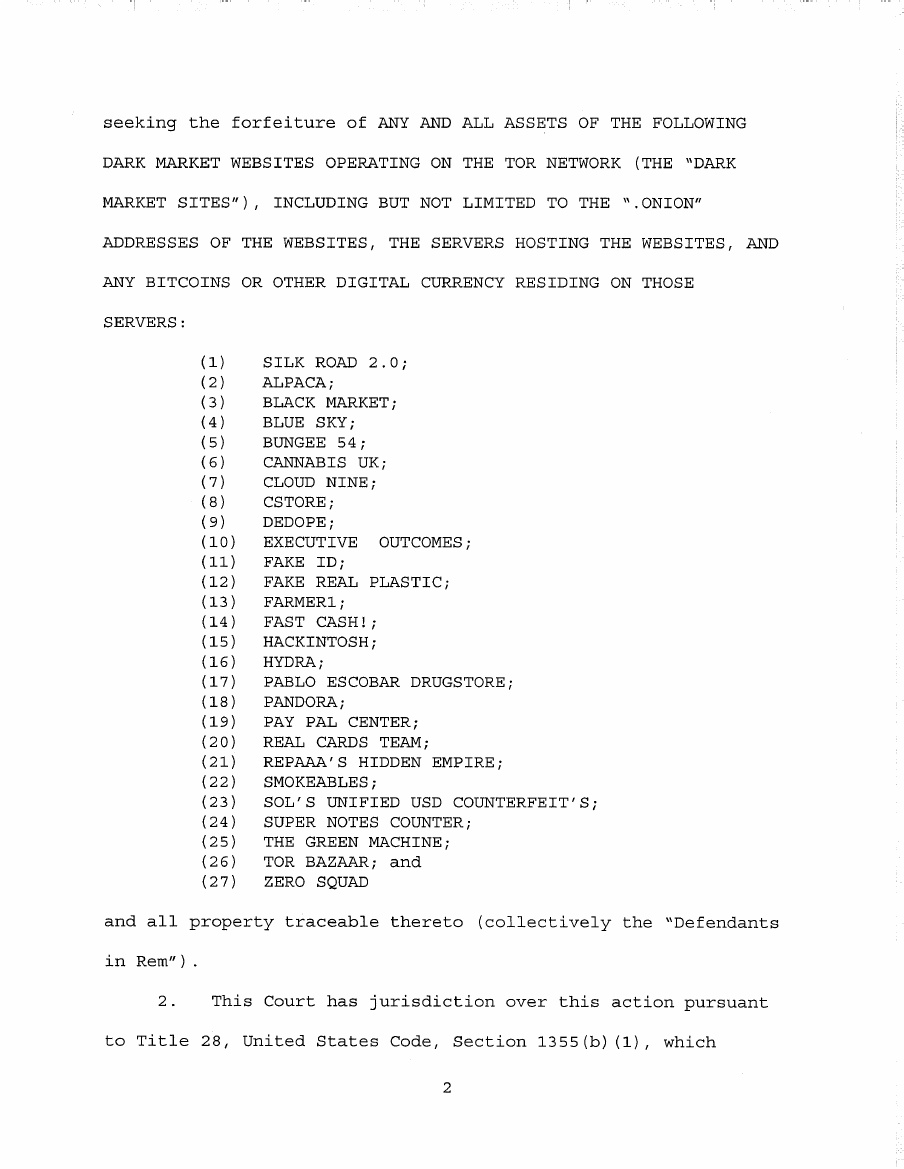

На 5 и 6 ноября 2014 года произошёл массивный рейд, в котором совместно участвовали представители Болгарии, Чехии, Финляндии, Франции, Германии, Венгрии, Ирландии, Латвии, Литвы, Люксембурга, Нидерландов, Румынии, Испании, Швеции, Швейцарии, Великобритании, ФБР и ICE. Массивную акцию объяснили тем, что пора остановить тёмные рынки, распространение и реклама запрещенных и вредных элементов, в том числе оружие и наркотики. Координировал операцию Европейский Центр по борьбе с Киберпреступностью. В результате были арестованы 17 продавцов и администраторов работающих на интернет-площадок, более 410 скрытых сервисов и 27 различных сайтов. Кроме того, было конфисковано 180 000 евро, наркотики, золото и серебро. Silk Road 2.0 был заморожен ФБР, оператор был арестован.

На 5 и 6 ноября 2014 года произошёл массивный рейд, в котором совместно участвовали представители Болгарии, Чехии, Финляндии, Франции, Германии, Венгрии, Ирландии, Латвии, Литвы, Люксембурга, Нидерландов, Румынии, Испании, Швеции, Швейцарии, Великобритании, ФБР и ICE. Массивную акцию объяснили тем, что пора остановить тёмные рынки, распространение и реклама запрещенных и вредных элементов, в том числе оружие и наркотики. Координировал операцию Европейский Центр по борьбе с Киберпреступностью. В результате были арестованы 17 продавцов и администраторов работающих на интернет-площадок, более 410 скрытых сервисов и 27 различных сайтов. Кроме того, было конфисковано 180 000 евро, наркотики, золото и серебро. Silk Road 2.0 был заморожен ФБР, оператор был арестован.

Американские и европейские агентства стараются публиковать заявленного успех их шестимесячного операцию, которая «прошла безупречно». В Великобритании Национальное Криминальное агентство разослал 'твит', издеваясь над Tor-пользователи.

«Сегодня мы продемонстрировали, что вместе мы способны качественно удалить жизненно важные уголовно-инфраструктуры, которые поддерживают с организованной преступностью. И мы не 'просто' удаляем эти услуги из открытого интернета; на этот раз мы попали услуги в Даркнете через Тор, где, в течение длительного времени, преступники считали себя вне досягаемости. Мы можем теперь показать, что они не являются ни невидимыми, ни неприкосновенными. Преступники могут бежать, но они не могут скрыть. И наша работа продолжается….», говорит Трольс Ортинг, Глава Европейского Центра по борьбе с Киберпреступностью.

Последствие

Оператор сайта Doxbin, базы с персональной информацией, избежавший этой участи, связался с разработчиками сети Tor с тем, чтобы они придумали способ защитить других участников сети от подобных нападок. Оператор, называющий себя 'nachash', считает что на его сайт была проведена DDoS-атака, в результате чего стал известен его реальный IP. Сайт 'хостится' на VPN-хостинге известной немецкой компании Hetzner. Также он не исключает атаку, использовавшую уязвимость в PHP-коде. Однако при исследовании инцидента была выработана теория, согласно которой это была не DDoS-атака, а попытка пропустить трафик с сайта через как можно большее количество узлов Tor, в то время, как оперативники подняли контролируемые ими узлы и отслеживали трафик. Построив достаточное количество случайных цепочек в сети Tor, контроль над 'нодами' мог привести к тому, что стал известен реальный IP-адрес сервера.

Представители The Tor Project, Inc заявили, что не обладают информацией о том, каким именно образом было единовременно скомпрометировано такое большое количество скрытых сервисов.